كاسبرسكي تكشف عن مخطط احتيالي جديد يدمج أساليب التصيد الموجه في حملات احتيال جماعية

كشف خبراء كاسبرسكي عن اتجاه جديد في هجمات التصيد الاحتيالي، حيث يتم استخدام عناصر التصيد المستهدفة في حملات جماعية. عادةً ما تستهدف رسائل البريد الإلكتروني التقليدية في حملات التصيد الاحتيالي الجماعية جماهير كبيرة وتستخدم رسائل عامة غالبًا ما تكون مليئة بالأخطاء الإملائية والتنسيق البسيط. ومع ذلك، يتضمن التصيد الاحتيالي المستهدف رسائل شخصية للغاية تحتوي على تفاصيل محددة حول الهدف، مما يزيد من مصداقيتها. يستهدف التصيد الاحتيالي أفرادًا محددين أو مجموعات صغيرة برسائل بريد إلكتروني تحاكي أسلوب ومحتوى الاتصالات المشروعة من الشركات الموثوقة. يتم تصميم الرسائل بعناية لتجنب اكتشافها بواسطة عوامل تصفية الأمان، وغالبًا ما تكون خالية من الأخطاء الفنية. من ناحية أخرى، تعمل حملات التصيد الاحتيالي الجماعية مثل شبكة صيد كبيرة، حيث ترسل رسائل عامة إلى العديد من عناوين البريد الإلكتروني دون أي تخصيص، وتصميم سيء، وأخطاء عديدة. في أواخر عام 2023، لاحظ باحثو كاسبرسكي وجود شذوذ إحصائي يشير إلى مزيج من أساليب التصيد الاحتيالي الجماعية والموجهة. لقد اكتشفوا رسائل التصيد الاحتيالي التي بدت عدوانية للغاية بحيث لا يمكن اعتبارها تصيدًا احتياليًا مستهدفًا ولكنها كانت معقدة للغاية بحيث لا يمكن اعتبارها تصيدًا جماعيًا. في إحدى الحالات، كانت رسالة تصيد احتيالي موجهة إلى الموارد البشرية موجهة إلى المستلم باسمه والشركة التي يعمل بها. ومع ذلك، كان نموذج التصيد الاحتيالي المرفق مجرد صفحة تسجيل دخول مزيفة إلى Outlook، وهي السمة المميزة للتصيد الاحتيالي الشامل.

بريد إلكتروني للتصيد الاحتيالي للموارد البشرية مع انتحال شخصية خفية: يحتوي اسم المرسل على عنوان البريد الإلكتروني لفريق الموارد البشرية، مما يمنح البريد الإلكتروني لمسة من الأصالة

استخدمت حملة أخرى “انتحال الهوية الخفي”، حيث ظهر عنوان بريد إلكتروني حقيقي للشركة في اسم المرسل دون تغيير اسم النطاق الفعلي. تم استخدام هذه التقنية، المخصصة عادةً للهجمات المستهدفة، في عمليات التصيد الاحتيالي الجماعية وأعطت انطباعًا بالموثوقية. ومع ذلك، عند النقر على الرابط، تؤدي الرسالة إلى نموذج تصيد غير محدد.

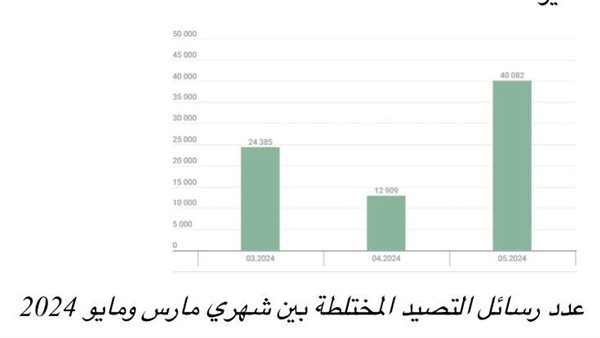

عدد رسائل التصيد الاحتيالي المختلطة بين مارس ومايو 2024بين مارس ومايو 2024، لاحظت كاسبرسكي زيادة كبيرة في رسائل البريد الإلكتروني التصيدية الهجينة هذه. وتظهر هذه الزيادة أن المهاجمين يستفيدون من التقنيات المتقدمة لتقليل التكلفة والجهد المبذول في التكيف مع الهجمات الجماعية. يمكن للأدوات المدعومة بالذكاء الاصطناعي إنشاء محتوى بريد إلكتروني مقنع، وتصحيح الأخطاء المطبعية، وتحسين التصميم، مما يجعل هذه الهجمات المختلطة أكثر فعالية ويصعب اكتشافها.وقال رومان ديدينوك، كبير محللي مكافحة البريد العشوائي في كاسبرسكي: “يستخدم المهاجمون بشكل متزايد أساليب وأساليب التصيد الاحتيالي المستهدفة في حملاتهم الجماعية، مما يؤدي إلى ظهور رسائل بريد إلكتروني أكثر تخصيصًا ومجموعة واسعة من تقنيات وأساليب التصيد الاحتيالي”. وعلى الرغم من كونها حملات بريد إلكتروني جماعية، إلا أن هذه الهجمات تشكل تهديدًا كبيرًا، وتتطلب مواجهة هذا التهديد المتزايد تنفيذ آليات حماية تواكب التقدم التكنولوجي وتستخدم مجموعة من الأساليب والخدمات.لضمان حماية بياناتك من هجمات التصيد وتسرب البيانات، يوصي خبراء كاسبرسكي بما يلي:تدريب موظفيك على أساسيات النظافة السيبرانية. وقم بتشغيل محاكاة هجوم التصيد الاحتيالي لضمان اكتشاف رسائل البريد الإلكتروني التصيدية.استخدم حلول الأمان مع ميزات مكافحة التصيد الاحتيالي لخوادم البريد الإلكتروني الخاصة بك لتقليل خطر الإصابة من رسائل البريد الإلكتروني التصيدية. يستطيع Kaspersky Security for Mail Server حماية موظفيك وشركتك من الاحتيال الناجم عن عمليات الاحتيال المتعلقة بالهندسة الاجتماعية.لتقليل مخاطر الإصابة بفيروسات رسائل البريد الإلكتروني التصيدية، استخدم حلول حماية نقطة النهاية وخادم البريد مع ميزات مكافحة التصيد الاحتيالي مثل Kaspersky Endpoint Security for Business.ولا تنس حماية خدمة Microsoft 365 السحابية عند استخدامها. يتضمن Kaspersky Security for Microsoft Office 365 تقنية متخصصة لمكافحة البريد العشوائي وهجمات التصيد الاحتيالي وحماية تطبيقات SharePoint وTeams وOneDrive من أجل اتصالات تجارية آمنة.استخدم حلولًا خفيفة الوزن وسهلة الإدارة وقوية مثل Kaspersky Small Office Security لمنع قفل جهاز الكمبيوتر الخاص بك عن طريق رسائل البريد الإلكتروني التصيدية أو المرفقات الضارة.استخدم حل الشركات الصغيرة والمتوسطة مع سهولة الإدارة وميزات الأمان المثبتة مثل Kaspersky Endpoint Security Cloud. يوفر هذا الحل ميزات مثل حماية الملفات والبريد الإلكتروني والشبكات والويب، وحماية المستخدمين من البرامج الضارة والتصيد الاحتيالي وأنواع التهديدات الأخرى.